LockBit 5.0 em Portugal: O Fim da Ilusão de Periferia e a Urgência Operacional da NIS2

Artigo de Opinião

Lucas Valente Lima | Offensive SecurityEngineer, Highdome (Agap2IT)

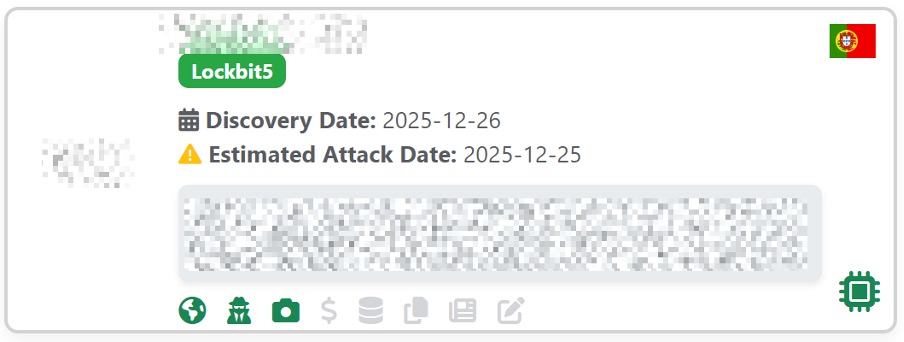

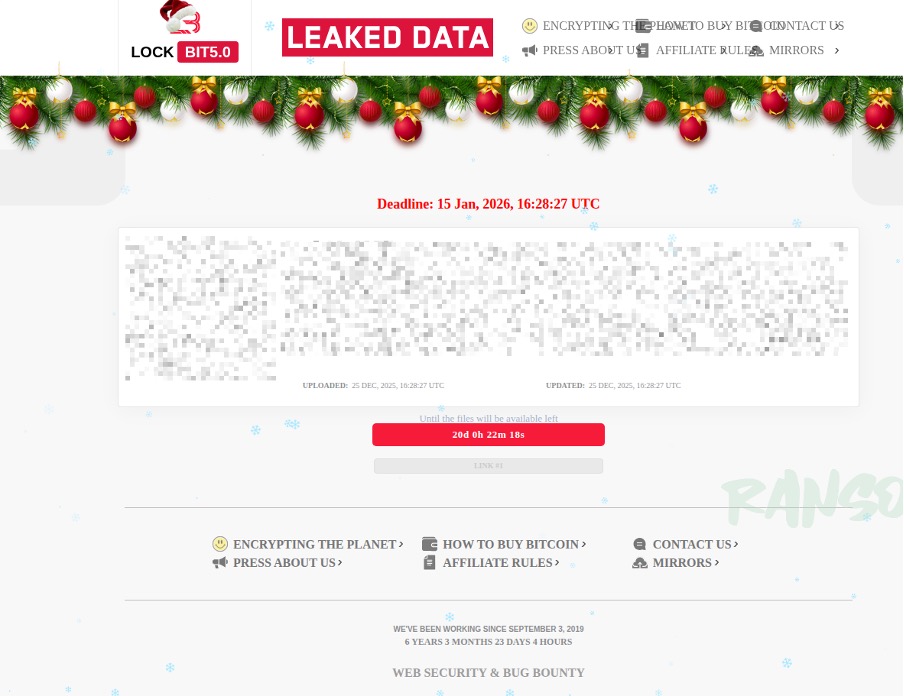

Na noite de 25 de dezembro de 2025, enquanto a maioria do país estava à mesa com a família, o LockBit 5.0 cifrou os sistemas de pelo menos duas organizações portuguesas. Sem aviso. Sem negociação prévia. Com um deadline de 15 de janeiro de 2026 para o pagamento do resgate, e com dados já expostos na plataforma de leaks do grupo. O timing não foi acidente, foi tática. E a mensagem foi cristalina: Portugal não é periferia. É alvo.

Este não é um exercício académico. Não é um cenário hipotético num relatório do CNCS. É o que aconteceu. E o que aconteceu obriga-nos a ter uma conversa incómoda sobre o estado real da cibersegurança em Portugal e sobre o que a NIS2 representa neste contexto. Não como regulamento. Como teste de sobrevivência.

O que o LockBit realmente representa

Falar do LockBit em 2026 exige abandonar a narrativa simplista do “grupo de hackers”. O que temos à frente é uma operação empresarial de ransomware-as-a-service com seis anos de maturação, que sobreviveu à Operation Cronos em 2024, a maior operação policial conjunta contra ransomware de sempre, que lhes apreendeu servidores e exfiltrou chaves de desencriptação e regressou mais forte. Quantas empresas portuguesas conseguiriam o mesmo após uma disrupção dessa magnitude?

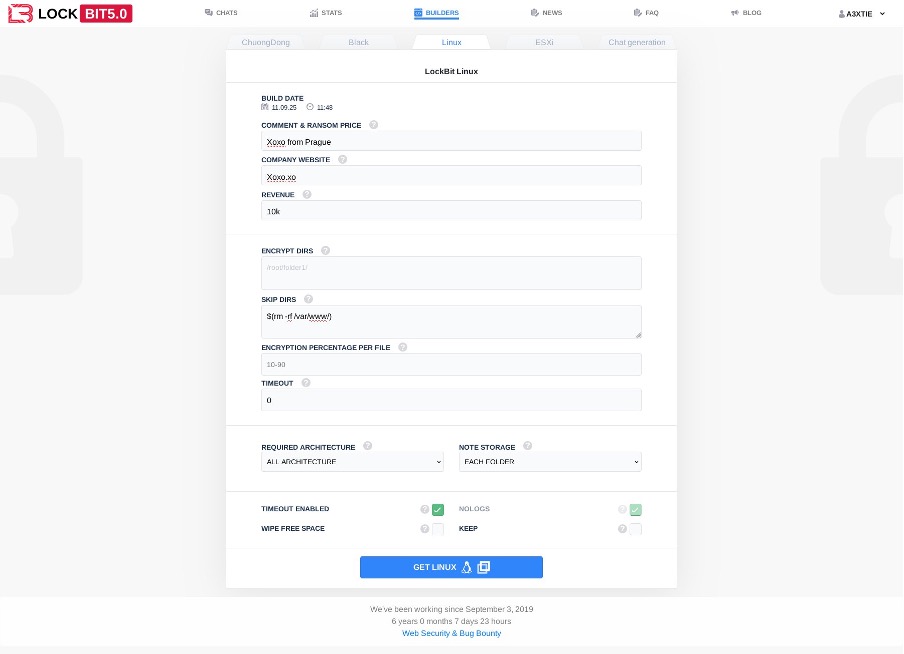

A evolução do LockBit é um caso de estudo em inovação contínua. Começou em 2019 como o ABCD ransomware, com capacidades rudimentares de cifra local. Passou pelo LockBit 2.0 com a introdução do StealBit para exfiltração automatizada e propagação via SMB. No 3.0, lançou um programa de bug bounty (sim, um programa de bug bounty para malware) e implementou cifra intermitente que acelerou drasticamente o impacto. O 4.0 trouxe uma reescrita completa em .NETCore com foco em stealth, API unhooking e eliminação de funcionalidades ruidosas. E agora o 5.0, com arquitetura modular, recruta novos afiliados com incentivos renovados e sinais de coordenação com outros grupos num modelo quase de cartel.

Este nível de sofisticação não é uma curiosidade técnica. É um problema estratégico. Estamos perante um adversário que opera ciclos de desenvolvimento, tem gestão de produto, recruta talento e tem resiliência operacional. Tratá-lo como “mais um grupo de ransomware” é o equivalente a ignorar uma empresa concorrente porque “já vimos isto antes”.

Portugal deixou de ser periferia

Voltemos ao Natal de 2025. Duas organizações portuguesas, com datas de ataque estimadas a 25 de dezembro e descoberta a 26. Os dados foram carregados na plataforma de leaks do LockBit 5.0 com deadline de pagamento a 15 de janeiro de 2026. A mensagem de extorsão, o countdown timer, o branding natalino na página de leaks, tudo calculado para maximizar pressão psicológica num período em que as equipas de segurança estão reduzidas ao mínimo.

Estes casos revelam três fragilidades estruturais que nenhum quadro regulatório resolve sozinho.

Primeira: a monitorização em períodos críticos. A escolha do dia de Natal não foi casual. Os grupos de ransomware sabem que férias, feriados e fins de semana são janelas de oportunidade. Quantas PMEs portuguesas têm monitorização contínua 24/7? Quantas têm sequer um plano de resposta a incidentes que funcione fora do horário de expediente?

Segunda: a velocidade de resposta. Entre o ataque estimado a 25 de dezembro e a descoberta a 26, passou pelo menos um dia. Num ataque de LockBit5.0, com cifra intermitente otimizada e módulos de exfiltração, um dia é uma eternidade. O dano já está feito antes de alguém reparar.

Terceira: a exposição pública. Os dados foram publicados. A bandeira portuguesa aparece na plataforma de leaks do LockBit 5.0. Isto não é apenas um problema técnico, é um problema reputacional, jurídico e estratégico. E é aqui que a conexão com a NIS2 se torna inescapável.

NIS2: Regulamento ou teste de maturidade?

O Decreto-Lei n.º 125/2025, que transpõe a NIS2, entra em vigor a 3 de abril de 2026. Prevê um período de carência de 12 meses para aplicação de coimas, desde que a entidade demonstre ter um procedimento de adaptação em curso. Coimas que podem chegar a 10 milhões de euros ou 2% do volume de negócios mundial. E, por menor crítico, os órgãos de gestão passam a ser diretamente responsáveis, podendo responder pessoalmente por ação ou omissão.

Tudo isto soa bem no papel. Mas olhemos para os casos de Natal. As obrigações da NIS2 exigem, entre outras coisas: monitorização contínua, planos de continuidade testados, gestão de vulnerabilidades, autenticação multifator, cifra de dados sensíveis, e notificação de incidentes em prazos apertados. Agora perguntem-se: se estas medidas estivessem implementadas nas organizações atacadas, o resultado teria sido diferente?

A resposta honesta é: depende. E esse “depende” é o cerne do problema. Porque a NIS2 estabelece o mínimo. E o mínimo não para o LockBit 5.0. O LockBit5.0 mata processos de EDR e antivírus, elimina shadow copies, executa payload sem memória, faz API unhooking para evadir deteção e os seus afiliados utilizam credenciais legítimas roubadas que passam por qualquer MFA já autenticado. A prevenção, sozinha, não basta. E é aqui que compliance e resiliência se separam.

Compliance é ter um plano de resposta a incidentes documentado. Resiliência é esse plano funcionar às 23h de um dia de Natal.

O Relatório de Ciberpreparação Hiscox 2025 indica que 54% das PMEs portuguesas foram alvo de ciberataques. O CNCS reporta um aumento significativo de incidentes, com phishing e smishing como vetores principais. Estes números não são abstracções, são o contexto em que a NIS2 cai. Um contexto em que a esmagadora maioria do tecido empresarial português é composto por PMEs, muitas delas sem MFA universal, sem EDR, sem backups offline testados, e sem monitorização que funcione fora do horário de escritório.

E mesmo as PMEs que não são diretamente abrangidas pela NIS2 não podem ignorar esta realidade. Porquê? Porque a NIS2 exige segurança da cadeia de abastecimento. Uma PME que é fornecedora de uma entidade essencial ou importante passa a ser, na prática, um vetor de risco regulado. Se a PME é comprometida e o incidente afeta o cliente abrangido pela NIS2, há responsabilidade. Ponto.

Os mitos confortáveis que precisamos de abandonar

Conheço os contra-argumentos. Ouço-os regularmente. Vamos dissecar os três mais comuns.

“Portugal não é alvo prioritário.” Concedo que Portugal não é os Estados Unidos ou a Alemanha em volume absoluto de ataques. Mas o modelo RaaS do LockBit não funciona por prioridade geográfica centralizada. Funciona por afiliados. E os afiliados atacam onde encontram fragilidade. O LockBit 5.0 abriu o recrutamento de afiliados com barreiras de entrada mais baixas e auto-registo. Mais afiliados significam mais diversidade de alvos. Um país comum tecido empresarial predominantemente PME, com níveis de maturidade de segurança desiguais, é precisamente o tipo de terreno que atrai operações oportunistas de afiliados. Os dois casos de dezembro comprovam-no.

“A NIS2 resolve o problema.” A NIS2 é necessária. Fundamental, até. Mas não é suficiente. Nenhum regulamento substitui capacidade operacional. A NIS2 exige que se façam coisas. Não garante que se façam bem. A diferença entre ter um backup e ter um backup offline, imutável e testado mensalmente é a diferença entre recuperar em horas e fechar portas. A NIS2 diz “continuidade de atividades.” O LockBit 5.0 apaga shadow copies, mata serviços de backup e cifra em minutos. Estas duas realidades coexistem, e é no espaço entre elas que as organizações são destruídas.

“Isto é apenas mais um ciclo de ransomware.” Os ciclos existem, é verdade. Mas cada ciclo traz mais sofisticação, mais automação e mais resiliência do lado do atacante. O LockBit sobreviveu a uma operação policial internacional que desmontou a sua infraestrutura. Regressou com cifra mais rápida, evasão de EDR mais sofisticada, arquitetura modular que permite que cada afiliado personalize o ataque por alvo, e indícios de coordenação com outros grupos. Chamar a isto “mais um ciclo” é como dizer que um furacão de categoria 5 é “mais uma tempestade.” A escala e a capacidade destrutiva não são comparáveis.

O que fica

O aparecimento do LockBit 5.0 em Portugal no Natal de 2025 não é apenas mais um incidente de ransomware. É a prova concreta de que o país entrou na linha da frente da guerra cibernética. E que a NIS2 deixou de ser um exercício regulatório para passar a ser uma urgência operacional.

A questão já não é se as organizações portuguesas vão ser atacadas. É se, quando forem, têm a capacidade de detetar em minutos, conter em horas e recuperar em dias. É se o plano de continuidade que está na gaveta funciona às 23h de um sábado. É se quem lidera a organização entende que a cibersegurança não é uma linha no orçamento de IT, é a condição de sobrevivência do negócio.

A NIS2 dá-nos o enquadramento. O LockBit 5.0 dá-nos a urgência. O que fazemos com ambos define se Portugal é um país que reage ou um país que se prepara.

Abril de 2026 está aí. O LockBit 5.0 já cá está.

Artigo publicado também no media TeK Notícias:

https://tek.sapo.pt/opiniao/artigos/portugal-na-mira-por-que-a-nis2-e-a-ultima-linha-de-defesa-contra-o-ransomware-moderno/

***

Sobre o autor

Lucas Valente Lima é Offensive Security Engineer na Highdome (Agap2IT), com mais de 10 anos de experiência em IT e 6+ anos em cibersegurança. Certificado OSCP, OSWP, eWPTX, CEH, CWES e CPTS, conduz testes de penetração a aplicações web, APIs, infraestruturas e redes. Fundador da Highdome Cybersecurity Academy e do programa “From Zero to Cyber Hero”, contribui ativamente para a comunidade de cibersegurança em Portugal.

Referênciase Fontes

[2] Hiscox Group. Relatório de Ciberpreparação Hiscox 2025.

[6] Trend Micro & UK National Crime Agency (NCA). Relatório sobre novos desenvolvimentos do LockBit.

[7] Trellix Advanced Research Center. Análise dos dados do painel de administração leaked do LockBit.

[9] Comissão Europeia. Portugal — SME FactSheet 2025.

conteúdos relacionados

Interesting Content

Contenu intéressant

-404

.svg)

.svg)